Фишинг как распространённый способ атак

Методы взлома криптовалютных кошельков включают различные техники, одной из самых популярных среди злоумышленников считается фишинг. Этот метод основывается на создании поддельных веб-сайтов или сообщений, которые строго имитируют легитимные ресурсы, связанные с криптовалютами. Цель злоумышленников — получить доступ к приватным ключам, паролям или другим конфиденциальным данным пользователей. Часто жертвы сами добровольно вводят свои данные, полагая, что взаимодействуют с официальным сервисом.

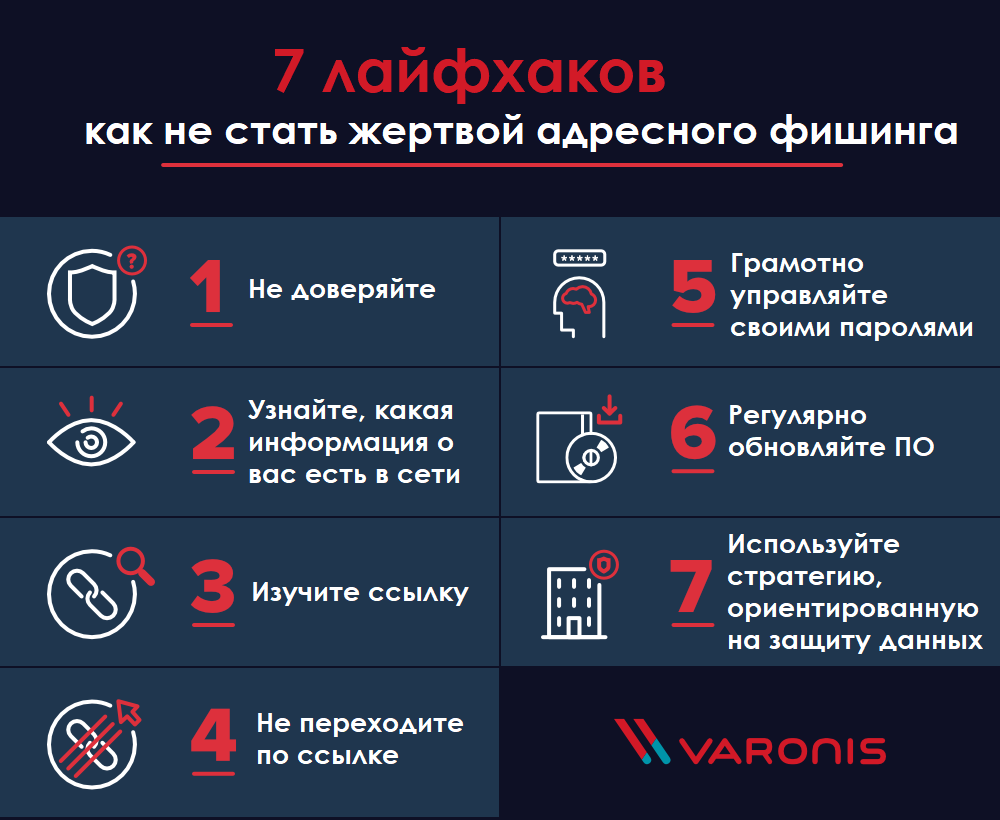

Фишинг может проявляться в формате электронных писем, сообщений в мессенджерах или социальных сетях, а также через поддельные мобильные приложения. Важным фактором успешности этой атаки является способность злоумышленников создавать убедительные копии сайтов или интерфейсов, что затрудняет распознавание подделки без тщательной проверки. Для защиты от фишинга рекомендуется всегда проверять URL-адреса, использовать многофакторную аутентификацию и не переходить по подозрительным ссылкам. Компании и сервисы также внедряют технологии, позволяющие обнаруживать и блокировать подобные атаки.

Социальная инженерия и её роль во взломе

Социальная инженерия занимает важное место в арсенале средств злоумышленников, направленных на компрометацию криптовалютных кошельков. В данном случае атака строится не на технических уязвимостях систем, а на психологическом воздействии на пользователя. Мошенники используют манипуляции, обман и давление, чтобы заставить владельца кошелька раскрыть приватную информацию или выполнить действия, которые приведут к потере средств.

Методы социальной инженерии включают в себя звонки от «службы технической поддержки», притворство знакомыми или сотрудниками криптовалютных платформ, а также использование страха и срочности для побуждения жертв к непродуманным решениям. Успешная атака часто зависит от доверия и недостатка осведомлённости пользователя о потенциальных рисках. Образовательные программы и повышение уровня цифровой грамотности помогают значительно снизить эффективность этого подхода в сфере криптовалют.

Вредоносное программное обеспечение как инструмент взлома

Одним из наиболее технически сложных и опасных методов являются атаки с использованием вредоносного программного обеспечения (вредоносного ПО). Злоумышленники разрабатывают специальные программы, которые могут тайно отслеживать действия пользователя, перехватывать нажатия клавиш, добывать приватные ключи и даже модифицировать кошельки. Эти программы могут попадать на устройства через заражённые файлы, вредоносные сайты или уязвимости в операционных системах.

Распространённые типы вредоносного ПО включают кейлоггеры, трояны и бэкдоры. Они незаметно работают в фоновом режиме, предоставляя злоумышленникам полный контроль над устройством или доступ к конфиденциальной информации. Для минимизации рисков рекомендуется использовать антивирусное программное обеспечение, регулярно обновлять системы и избегать загрузки файлов из ненадёжных источников. Также важным является регулярное создание резервных копий и использование аппаратных кошельков для хранения крупных сумм.

Методы перебора паролей и криптоанализа

Перебор паролей, или brute force, занимает своё место среди методов взлома криптовалютных кошельков благодаря возможности автоматического подбора секретных данных. Злоумышленники используют специализированные программы, способные за короткое время перебрать огромное количество комбинаций паролей или ключевых фраз. Для повышения эффективности применяются техники распределённого перебора и использование мощных вычислительных ресурсов (например, ботнетов или майнинговых ферм).

Кроме brute force, существует и криптоанализ — попытка взломать криптографические алгоритмы, лежащие в основе работы кошельков. Однако современные шифры, используемые в криптовалютах, считаются высоконадежными и практически невзламываемыми при текущем уровне вычислительной мощности. Главная уязвимость заключается в слабых паролях, коротких или легко угадываемых сид-фразах, а также в неправильном обращении с ключами защиты. Использование длинных и сложных паролей, аппаратных кошельков и многофакторной аутентификации существенно усложняет задачу злоумышленников.